utworzone przez dsp_dozorca | lip 5, 2017 | Blog, Porady, Wiedza |

Originale TUTAJ Moze się kiedyś przyda!!!

Instalacja SQL Server do domyślnych katalogach mogą być trudne do maintan przede wszystkim dlatego, Microsoft zmienia domyślną ścieżkę do katalogu danych w każdej wersji głównej. Na przykład domyślne ścieżki do plików bazy danych dla instancji domyślnej w SQL 2005-2008 R2 są:

SQL 2005 -% Program Files% \ Microsoft SQL Server \ MSSQL.1 \ MSSQL \ Data

SQL 2008 -% Program Files% \ Microsoft SQL Server \ MSSQL10.MSSQLSERVER \ MSSQL \ Data

SQL 2008 R2 -% Program Files% \ DATA Microsoft SQL Server \ MSSQL10_50.MSSQLSERVER \ MSSQL \

Wykonywanie przywracania bazy danych z jednego serwera na inny z różnymi wersjami może dodać złożoności z poleceniem restore ponieważ ścieżka docelowa nie jest spójna. Również po aktualizacji w miejscu SQL Server pliki bazy danych nie zostały przeniesione z poprzedniej domyślnej ścieżce do nowego więc serwer może mieć MDF i LDF pliki w katalogu z łudząco nazwie ścieżki.

Korzystanie z katalogu Standardowy

Mam standaryzowane moje instalacje użyć tej samej ścieżki dla wszystkich lokalizacjach MDF i LDF plików. Upraszcza to odbudowała skryptów i zmniejsza złożoność podczas migracji, ponieważ wszystkie pliki danych na wszystkich serwerach są w tej samej ścieżce. I zawsze moje pliki dziennika na osobnym dysku z plików danych są więc w tych samych ścieżek na różnych dyskach, na przykład:

Logs – y:\mssql\%instanceName%\data

Data – z:\mssql\%instanceName%\data

Po zainstalowaniu i wszystkich plikach mdf i ldf znajdują się w nowych, ulepszonych lokalizacjach standardowych, znalazłem trzy dodatkowe katalogi, które chciałem ujednolicić i przejść do domyślnej ścieżki:

database engine default backup directory

%SQL Install Directory%\MSSQL10_50.MSSQLSERVER\MSSQL\BACKUP

sql agent working directory

%SQL Install Directory%\MSSQL10_50.MSSQLSERVER\MSSQL\JOBS

sql agent log directory

%SQL Install Directory%\MSSQL10_50.MSSQLSERVER\MSSQL\LOG

Konfiguracja nie jest dostępna za pośrednictwem interfejsu GUI SSMS lub podczas instalacji. Jedynym sposobem ich zmiany są bezpośrednio w rejestrze lub za pomocą skryptu t-sql, który zmienia rejestr.

Oto skrypt, który zmieni je na dowolną ścieżkę wybranej ścieżki i ma świadomość, że poprawny klucz rejestru jest aktualizowany dla dowolnej instancji. Uwaga – ten skrypt używa procedury rozszerzonej xp_instance _regwrite,

w przyszłości może nie działać .

USE [msdb]

GO

-- change the @instancename to whatever named instance this is for, the rest will sort itself out ----------------------

DECLARE @instancename nvarchar(255) = N'mssqlserver' -- use 'mssqlserver' for the default instance

DECLARE @mssqlpath nvarchar(255) = N'z:\mssql\' + @instancename

DECLARE @dbengine_defaultbackup_path nvarchar(255) = @mssqlpath + N'\backup'

DECLARE @sqlagent_errorlogfile nvarchar(255) = @mssqlpath + N'\log\SQLAGENT.OUT'

DECLARE @sqlagent_workingdirectory_path nvarchar(255) = @mssqlpath + N'\jobs'

--SELECT @dbengine_defaultbackup_path, @sqlagent_workingdirectory_path, @sqlagent_errorlogfile

-- update the database engine's default backup directory path ---------------------------------------------------------

EXECUTE [master].dbo.xp_instance_regwrite

N'HKEY_LOCAL_MACHINE'

, N'SOFTWARE\Microsoft\MSSQLServer\MSSQLServer'

, N'BackupDirectory'

, N'REG_SZ'

, @dbengine_defaultbackup_path

-- update the SQL Agent working directory -----------------------------------------------------------------------------

EXECUTE [master].dbo.xp_instance_regwrite

N'HKEY_LOCAL_MACHINE'

, N'SOFTWARE\Microsoft\MSSQLServer\SQLServerAgent'

, N'WorkingDirectory'

, N'REG_SZ'

, @sqlagent_workingdirectory_path

-- update the SQL Agent log file location -----------------------------------------------------------------------------

EXECUTE msdb.dbo.sp_set_sqlagent_properties @errorlog_file = @sqlagent_errorlogfile

-- update the setup's SQL Data Root path ------------------------------------------------------------------------------

EXECUTE [master].dbo.xp_instance_regwrite

N'HKEY_LOCAL_MACHINE'

, N'SOFTWARE\Microsoft\MSSQLServer\Setup'

, N'SQLDataRoot'

, N'REG_SZ'

, @mssqlpath

Zmodyfikuj skrypt, aby używać dowolnej ścieżki domyślnej. Usługi SQL Server i SQL Agent będą musiały zostać ponownie uruchomione, aby rozpocząć korzystanie z nowych lokalizacji plików. Gdy nowe lokalizacje są w użyciu, możesz usunąć stare katalogi.

Aktualizacja

Po próbie uaktualnienia jednego z moich serwerów do programu SQL Server 2012 stwierdziłem, że instalator miałby błąd podczas instalowania silnika bazy danych. Bałagan był:

“The Database Engine system data directory in the registry is not valid.”

Znalazłem klucz HKLM\software\microsoft\microsoft sql server\%instance_name%\setup\SQLDataRoot .Odszukuje ścieżkę dostępu do baz danych systemu. Ten klucz został utworzony podczas instalacji 2008 R2 i pliki zostały następnie przeniesione, więc to, co zostało utworzone w czasie instalacji, nie jest poprawne.

Jeśli zmodyfikujesz ten klucz na ścieżce skonfigurowanej w pliku @mssqlpath ze skryptu powyżej instalatora 2012, działa prawidłowo. Zmieniłem również skrypt, ostatnia sekcja wprowadza odpowiednią zmianę w celu uniknięcia tego wyjątku w przyszłości.

PDF oryginału

utworzone przez dsp_dozorca | gru 5, 2016 | Blog, Porady, Sprzęt |

Przykład 1

/ip address

add address=192.168.0.1/24 disabled=no interface=LAN network=192.168.0.0

add address=192.168.1.2/24 disabled=no interface=WAN1 network=192.168.1.0

add address=192.168.2.2/24 disabled=no interface=WAN2 network=192.168.2.0

/ip dns

set allow-remote-requests=yes cache-max-ttl=1w cache-size=5000KiB \

max-udp-packet-size=512 servers=208.67.222.222,202.141.224.34

# Or use your ISP's DNS

/ip firewall nat

add action=masquerade chain=srcnat disabled=no out-interface=WAN1

add action=masquerade chain=srcnat disabled=no out-interface=WAN2

#### Following is ROUTE section where we will be using check-gateway function to monitor external hosts from each wan

/ip route

add dst-address=8.8.8.8 gateway=192.168.1.1 scope=10

add dst-address=221.132.112.8 gateway=192.168.2.1 scope=10

add distance=1 gateway=8.8.8.8 check-gateway=ping

add distance=2 gateway=221.132.112.8 check-gateway=ping

Przykład 2

Dual Wan Load balacing with failover mikrotik

Introduction

Let us suppose that we have two WAN links, and we want load balance the two WAN links and do a fail-over if one of the WAN links fails ( eg: traffic redirected to the link which is up ) . the problem is to monitor, whether the Internet is accessible through each of them. The problem can be everywhere.

If your VPN cannot connect – then there’s no problem, your default route with gateway=that-vpn-connection will be inactive.

If your ADSL modem is down – then check-gateway=ping is on stage, and no problem again.

But what if your modem is up, and telephone line is down? Or one of your ISP has a problem inside it, so traceroute shows only a few hops – and then stops…

Some people use NetWatch tool to monitor remote locations. Others use scripts to periodically ping remote hosts. And then disable routes or in some other way change the behaviour of routing.

But RouterOS facilities allow us to use only /ip routes to do such checking – no scripting and netwatch at all!

Implementation

Basic Setup

Let’s suppose that we have two uplinks: GW1, GW2. It can be addresses of ADSL modems , DSL modems , a satic ip and a local ip (like 192.168.1.1 and 192.168.2.1), or addresses of PPP interfaces (like pppoe-out1 and pptp-out1). Then, we have some PCC Load balancing rules in ip > firewall > mangle and in ip > routes , so all outgoing traffic is marked with ISP1 (which goes to GW1) and ISP2 (which goes to GW2) marks and using mangle PCC method the traffic will be splited to both WAN links evenly. And we want to monitor Host1 and Host2 via GW1, and Host3 and Host4 via GW2 – those may be some popular Internet websites, like Google, Yahoo, etc.

First Add ips to the interfaces : ( don’t forget to rename the interface names accordingly )

/ip address

add address=192.168.10.1/24interface=Local

add address=192.168.1.2/24 interface=WAN1

add address=192.168.2.2/24 interface=WAN2

Since some most of the ISP’s does not allow dns request’s outside of there network. it’s better to run our own dns server on mikrotik

or simply use opendns or google dns servers

/ip dns set allow-remote-requests=yes cache-max-ttl=1w cache-size=5000KiB max-udp-packet-size=512 servers=8.8.4.4,8.8.8.8

The mangle rule set for distributing the traffic evenly to both links

/ip firewall mangle

add chain=input in-interface=WAN1 action=mark-connection new-connection-mark=WAN1_mark

add chain=input in-interface=WAN2 action=mark-connection new-connection-mark=WAN2_mark

add chain=output connection-mark=WAN1_mark action=mark-routing new-routing-mark=to_ISP1

add chain=output connection-mark=WAN2_mark action=mark-routing new-routing-mark=to_ISP2

add chain=prerouting dst-address=192.168.1.0/24 action=accept in-interface=Local

add chain=prerouting dst-address=192.168.2.0/24 action=accept in-interface=Local

add chain=prerouting dst-address-type=!local in-interface=Local per-connection-classifier=both-addresses-and-ports:2/0 action=mark-connection new-connection-mark=WAN1_mark passthrough=yes

add chain=prerouting dst-address-type=!local in-interface=Local per-connection-classifier=both-addresses-and-ports:2/1 action=mark-connection new-connection-mark=WAN2_mark passthrough=yes

add chain=prerouting connection-mark=WAN1_mark in-interface=Local action=mark-routing new-routing-mark=to_ISP1

add chain=prerouting connection-mark=WAN2_mark in-interface=Local action=mark-routing new-routing-mark=to_ISP2

FAIL OVER WITH ROUTING the wan Links

For checking the remote address i am using these hosts

8.8.8.8 Google-DNS host1A

72.30.2.43 Yahoo host1B

8.8.4.4 Google-DNS host2A

199.59.148.82 Twitter host2B

first we need routes to our checking hosts:

/ip route

add dst-address=8.8.8.8 gateway=192.168.1.1 scope=10

add dst-address=72.30.2.43 gateway=192.168.1.1 scope=10

add dst-address=8.8.4.4 gateway=192.168.2.1 scope=10

add dst-address=199.59.148.82 gateway=192.168.2.1 scope=10

Następnie stwórzmy cele do „wirtualny” chmiel do wykorzystania w dalszych trasach. Używam 10.1.1.1 i 10.2.2.2 jako przykład:

/ip route

add dst-address=10.1.1.1 gateway=8.8.4.4 scope=10 target-scope=10 check-gateway=ping

add dst-address=10.1.1.1 gateway=72.30.2.43 scope=10 target-scope=10 check-gateway=ping

add dst-address=10.2.2.2 gateway=8.8.8.8 scope=10 target-scope=10 check-gateway=ping

add dst-address=10.2.2.2 gateway=199.59.148.82 scope=10 target-scope=10 check-gateway=ping

And now we may add default routes for clients:

/ip route

add distance=1 gateway=10.1.1.1 routing-mark=to_ISP1

add distance=2 gateway=10.2.2.2 routing-mark=to_ISP1

add distance=1 gateway=10.2.2.2 routing-mark=to_ISP2

add distance=2 gateway=10.1.1.1 routing-mark=to_ISP2

And masquerade both wan interfaces

/ip firewall nat

add chain=srcnat out-interface=WAN1 action=masquerade

add chain=srcnat out-interface=WAN2 action=masquerade

utworzone przez dsp_dozorca | lis 24, 2016 | Blog, Porady, Wiedza |

Których portów sieciowych używają usługi firmy Synology?

|

Narzędzia konfiguracyjne

|

| Typ |

Numer portu |

Protokół |

| Synology Assistant |

9999, 9998, 9997 |

UDP |

|

Kopia zapasowa

|

| Typ |

Numer portu |

Protokół |

| Data Replicator, Data Replicator II, Data Replicator III |

9999, 9998, 9997, 137, 138, 139, 445 |

TCP |

| Hyper Backup Vault, Zapasowa kopia archiwalna DSM 5.2 |

6281 |

TCP |

| Kopia zapasowa jednostek LUN |

3260 (iSCSI), 873, 22 (w przypadku szyfrowania przez SSH) |

TCP |

| Kopia zapasowa danych DSM 5.2, rsync, Synchronizacja folderów współdzielonych, Remote Time Backup |

873, 22 (w przypadku szyfrowania przez SSH) |

TCP |

|

Pobierz

|

| Typ |

Numer portu |

Protokół |

| eMule |

4662 (TCP), 4672 (UDP). |

TCP/UDP |

| BT |

6890–6999 (w przypadku modeli z oprogramowaniem firmware w wersji wcześniejszej niż 2.0.1-3.0401);

16881 (w przypadku modeli z oprogramowaniem firmware w wersji 2.0.1 i nowszych) |

TCP/UDP |

|

Aplikacje www

|

| Typ |

Numer portu |

Protokół |

| DSM |

5000 (HTTP), 5001 (HTTPS) |

TCP |

| File Station |

5000 (HTTP, można dodać kolejny port), 5001 (HTTPS, można dodać kolejny port) |

TCP |

|

Serwer pocztowy

|

| Typ |

Numer portu |

Protokół |

| SMTP |

25 |

TCP |

| POP3 |

110 |

TCP |

| IMAP |

143 |

TCP |

| IMAP przez SSL/TLS |

993 |

TCP |

| POP3 przez SSL/TLS |

995 |

TCP |

|

Przesyłanie plików

|

| Typ |

Numer portu |

Protokół |

| FTP, FTP przez SSL, FTP przez TLS |

21 (polecenie), 20 (połączenie transmisji danych w trybie aktywnym), 1025-65535 (połączenie transmisji danych w trybie pasywnym; domyślny zakres różni się w poszczególnych modelach) |

TCP |

| Protokół AFP |

548 |

TCP |

| Protokół CIFS |

smbd: 139 (netbios-ssn), 445 (microsoft-ds) |

TCP/UDP |

| Nmbd: 137, 138 |

UDP |

| Protokół NFS |

111, 892, 2049 |

TCP/UDP |

| WebDAV, CalDAV |

5005, 5006 (HTTPS) |

TCP |

| iSCSI |

3260 |

TCP |

| TFTP |

69 |

UDP |

|

Pakiety

|

| Typ |

Numer portu |

Protokół |

| Download Station |

5000 |

TCP |

| Photo Station, Web Station |

80 (można dodać kolejny port), 443 (HTTPS) |

TCP |

| Mail Station |

80 (HTTP), 443 (HTTPS) |

TCP |

| Audio Station |

1900 (UDP), 5000 (HTTP, można dodać kolejny port), 5001 (HTTPS, można dodać kolejny port), 5353 (Bonjour Service), 6001–6010 (kontrola/koordynacja AirPlay) |

TCP/UDP |

| Surveillance Station |

9900 (HTTP), 9901 (HTTPS) |

TCP |

| Serwer multimediów |

1900 (UPnP), 50001 (Przeglądanie zawartości), 50002 (Przesyłanie strumieniowe zawartości) |

TCP/UDP |

| Video Station |

1900 (UDP), 5000 (HTTP), 5001 (HTTPS), 9025–9040,

5002, 5004, 65001 (używanie tunera sieciowego HDHomeRun) |

TCP/UDP |

| Note Station |

5000 (HTTP), 5001 (HTTPS) |

TCP |

| Cloud Station |

6690 |

TCP |

| VPN Server (OpenVPN) |

1194 |

UDP |

| VPN Server (PPTP) |

1723 |

TCP |

| VPN Server (L2TP/IPSec) |

500, 1701, 4500 |

UDP |

| Syslog Server |

514 (można dodać kolejny port) |

TCP/UDP |

| iTunes Server |

3689 |

TCP |

| Logitech® Media Server |

3483, 9002 |

TCP |

| Directory Server |

389 (LDAP), 636 (LDAP z SSL) |

TCP |

| DHCP Server |

67, 68 |

UDP |

| Central Management System (CMS) – System centralnego zarządzania |

5000 (HTTP), 5001 (HTTPS) |

TCP |

| Klaster CIFS skalowany w poziomie |

49152-49252

Tylko TCP: 17909, 17913, 19998, 24007, 24008, 24009–24045, 38465–38501, 4379 |

TCP/UDP |

| Serwer proxy |

3128 |

TCP |

| CardDAV |

8008 (HTTP), 8443 (HTTPS) |

TCP |

|

Aplikacje mobilne

|

| Typ |

Numer portu |

Protokół |

| DS photo |

80, 443 (HTTPS) |

TCP |

| DS audio |

5000, 5001 (HTTPS) |

TCP |

| DS cam |

5000, 5001 (HTTPS) |

TCP |

| DS file |

Urządzenia z systemem Android:

– Ds file w wersji 4.x oraz DiskStation w systemie DSM 4.3 lub nowszym: 5000, 5001 (HTTPS)

– DS file w wersji wcześniejszej niż 4.0 lub DiskStation w systemie DSM 4.2 lub wcześniejszym: 5005, 5006 (HTTPS) |

TCP |

| Urządzenia z systemem iOS:

– Ds file w wersji 5.x oraz DiskStation w systemie DSM 4.3 lub nowszym: 5000, 5001 (HTTPS)

– DS file w wersji wcześniejszej niż 4.0 lub DiskStation w systemie DSM 4.2 lub wcześniejszym: 5005, 5006 (HTTPS) |

| Windows Phone: 5000, 5001 (HTTPS) |

| DS finder |

5000 (HTTP), 5001 (HTTPS) |

TCP |

| DS video |

5000 (HTTP), 5001 (HTTPS) |

TCP |

| DS download |

5000 (HTTP), 5001 (HTTPS) |

TCP |

| DS cloud |

6690 |

TCP |

| DS note |

5000 (HTTP), 5001 (HTTPS) |

TCP |

|

Drukarki, UPS i urządzenia peryferyjne

|

| Typ |

Numer portu |

Protokół |

| LPR |

515 |

UDP |

| Drukarka sieciowa (IPP)/CUPS |

631 |

TCP |

| Bonjour |

5353 |

UDP |

| Network MFP |

3240-3259 |

TCP |

| Zasilacz UPS |

3493 |

TCP |

|

System

|

| Typ |

Numer portu |

Protokół |

| SSH/SFTP |

22 |

TCP |

| Protokół Telnet |

23 |

TCP |

| Monitor zasobów/SNMP |

161 |

TCP/UDP |

| MySQL |

3306 |

TCP |

| LDAP |

389, 636 (SLAPD) |

TCP |

utworzone przez dsp_dozorca | sie 18, 2015 | Blog, Porady, Software, Wiedza |

Jest mały problem z Windows 10 . Brak możliwości wyłączenia Defaul Getwey w połączeniach VPN

Tu niestety nie działa zmiana Ustawień Domyślnej Bramy

Rozwiązanie

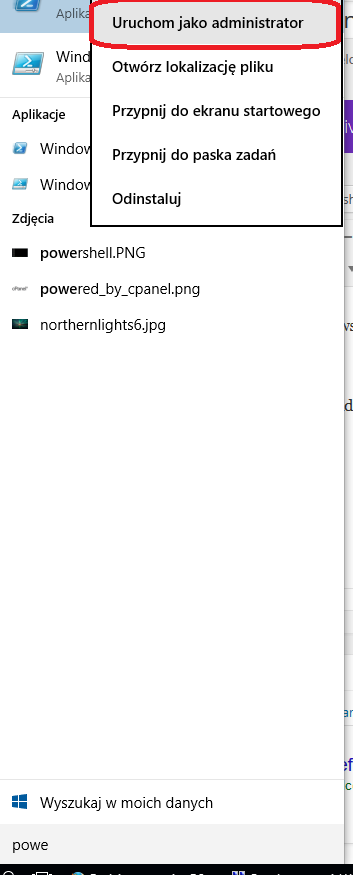

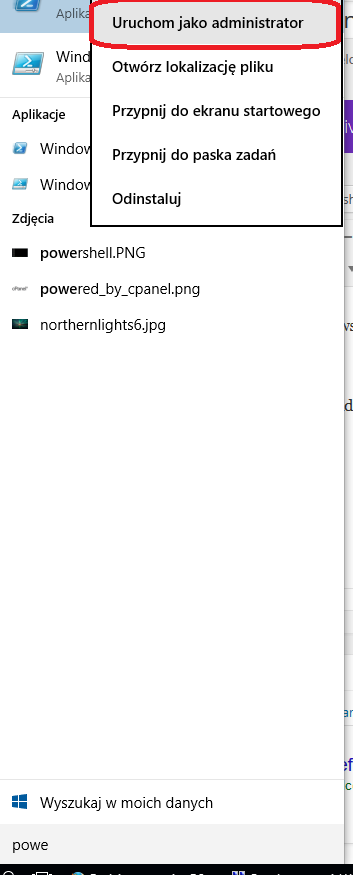

1 )Uruchom PowerShell jako Administrator

2 )Wyświetl swoje konfiguracje VPN-a

Get-VpnConnection

3) Te w których chcesz zmienić ( wyłączyć domyślna bramę ) wpisz nazwę tego połączenia

Set-VpnConnection -Name "Nazwa_VPN" -SplitTunneling $True

Sprawdzamy puszczając tracert przed i po na dowolny host np: ping 8.8.8.8

Witam .

Czytam Twój blog ( nie systematycznie , ale czytam ) .Zdecydowałem sie napisać do Ciebie , bo nigdzie nie uzyskałem nawet odpowiedzi na maila . Chodzi mi o bardzo prozaiczną ( choć według minie bardzo nie przemyślana rzecz w WINDOWS 10 ).

Chodzi o połańczanie VPN Kto wymyślił ,ze przycisk USUŃ jest bezpośrednio pod myszką kiedy klikam ROZŁĄCZ .

W finalnej wersji jest lepiej bo chociaż się pyta czy na pewno usunąć .

Czy

utworzone przez dsp_dozorca | sie 12, 2015 | Blog, Porady, Software, Wiedza |

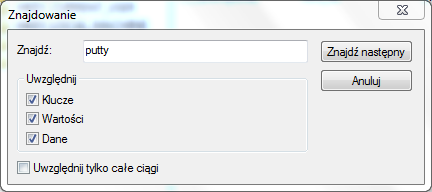

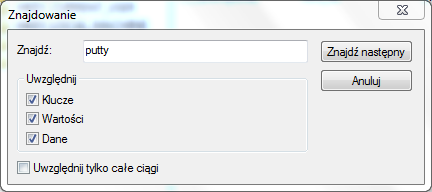

Jak wykonać backup własnych ustawień wpisów hostów które mamy w PuTTy Uruchamiamy Start > Uruchom>regedit  Edycja > Znajdź lub ( Ctrl+F) Wpisujemy Putty lub szybszy sposób wpisać Nazwisko autora PuTTy

Edycja > Znajdź lub ( Ctrl+F) Wpisujemy Putty lub szybszy sposób wpisać Nazwisko autora PuTTy

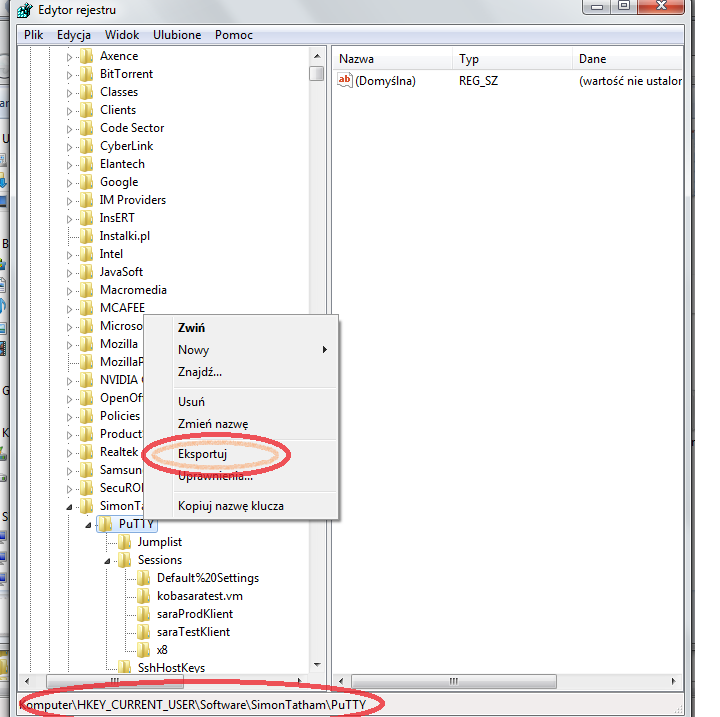

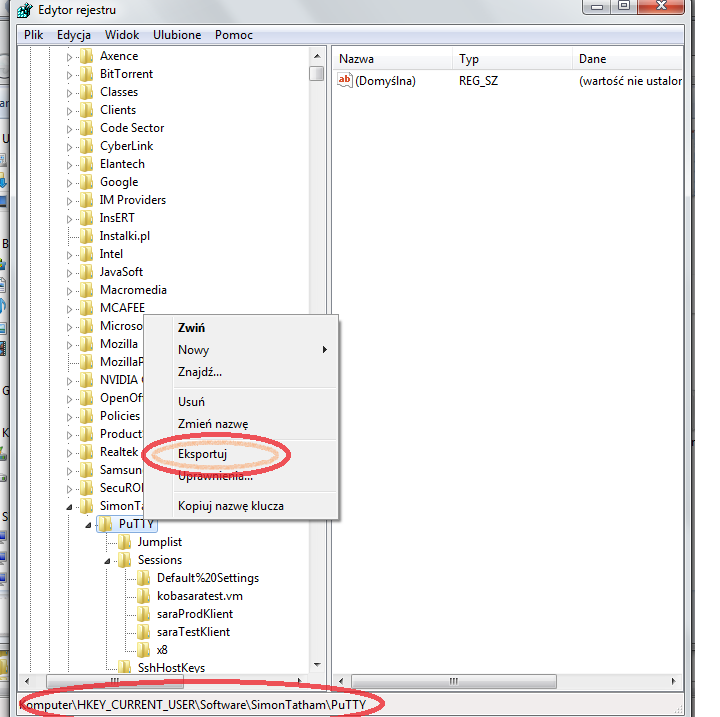

I mamy ścieżkę do naszego PuTTy HKEY_CURRENT_USER \ Software\ SimonTatham Klikamy na Putty > Eksport

I mamy ścieżkę do naszego PuTTy HKEY_CURRENT_USER \ Software\ SimonTatham Klikamy na Putty > Eksport  Kopiujemy plik nasza_nazwa.reg na nowy komputer pobieramy PuTTy i klikając na plik nasza_nazwa.reg prawy myszy scalaj Gotowe

Kopiujemy plik nasza_nazwa.reg na nowy komputer pobieramy PuTTy i klikając na plik nasza_nazwa.reg prawy myszy scalaj Gotowe

utworzone przez dsp_dozorca | sie 10, 2015 | Blog, Porady, Software, Wiedza

Windows 10 jest obecnie dostępny jako podgląd technicznej, co oznacza, że nadal istnieje wiele problemów i błędów,

które

wymagają montażu, zanim system operacyjny staje się gotowy do użytku przez konsumentów. niektórzy użytkownicy za pomocą okien 10 podgląd techniczny ) (Build 9926 stoją dziwny problem z menu start ( i Cortana / search ) nie będzie już pracować

Zrób kopię bezpieczeństwa danych, .

1.Otwórz Windows PowerShel.exe ( jako Administrator )

domyslna lokalizacja PowerShell.exe to

%\system32\WindowsPowerShell\v1.0\powershell.exe

lub uruchom cmd.exe jako administrator i wpisz powershell.exe

Skopiuj i wklej

Get-AppXPackage -AllUsers | Foreach {Add-AppxPackage -DisableDevelopmentMode -Register „$($_.InstallLocation)\AppXManifest.xml”}

Poczekaj na wykonanie skryptu powinno zadziałać

Dziekuje : Fix: Start Menu & Cortana not Opening in Windows 10

I mamy ścieżkę do naszego PuTTy HKEY_CURRENT_USER \ Software\ SimonTatham Klikamy na Putty > Eksport

I mamy ścieżkę do naszego PuTTy HKEY_CURRENT_USER \ Software\ SimonTatham Klikamy na Putty > Eksport  Kopiujemy plik nasza_nazwa.reg na nowy komputer pobieramy PuTTy i klikając na plik nasza_nazwa.reg prawy myszy scalaj Gotowe

Kopiujemy plik nasza_nazwa.reg na nowy komputer pobieramy PuTTy i klikając na plik nasza_nazwa.reg prawy myszy scalaj Gotowe