by dsp_dozorca | maj 15, 2019 | Blog, Sprzęt, VPN |

MikroTik jako serwer VPN w oparciu o protokół L2TP z szyfrowaniem IPSEC z wykorzystaniem klucza.

Na routerze MikroTik przed przystąpieniem do konfiguracji serwera VPN stworzyłem typową konfiguracji domowego routera (NAT, DHCP, DNS, prosty firewall)

- W pierwszej kolejności musimy utworzyć użytkownika VPN. Aby to zrobićprzechodzimy w menu PPP do zakładki Secrects.

- Klikamy dodaj, w nowym oknie wpisujemy nazwę użytkownika, hasło,wybieramy rodzaj tunelu jaki będzie używany przez tego użytkownika (w tymprzypadku l2tp). Następnie podajemy Local Address (ten adres pojawi się w /ipaddress po zestawieniu tunelu) następnie podajemy Remote Address. Adresywykorzystywane w tunelu nie muszą być (chodź mogą) wykorzystywane w sieciLAN. W polu Remote Address można wybrać pulę adresów (którą wcześniejdefiniujemy w /ip pool).

Możemy również stworzyć własny profil przechodząc do zakładki Profiles w menuPPP. Możemy m.in. nadać w profilu local adres który będzie obowiązywał dlawszystkich użytkowników korzystających z tego profilu. Dla przykładu, gdy wprofilu wpiszemy adres lokalny, a w remote adres wybierzemy pulę adresówbędziemy mogli tworzyć użytkowników podając tylko ich login i hasło reszta będzieposługiwać się danymi z profilu.

Jeżeli w konfiguracji użytkownika podamy innedane będą one ważniejsze niż te z profilu i zostaną użyte w tunelu.

/ppp secret

add local-address=192.168.50.10 name=l2tp_user password=ZAQ!2wsx

profile=default-encryption remote-address=192.168.50.1 service=l2tp

Następnie w menu PPP przechodzimy do zakładki Interface aby włączyć serwerL2TP. Klikamy w przycisk L2TP Server, zaznaczamy Enable, jako profil wybieramydefault-encryption, jako autentykację odznaczamy wszystko oprócz mschap2 (jestto algorytm dostępny w większości urządzeń i systemów operacyjnych). W poluUse IPsec wybieramy require (IPsec będzie wymagany do nawiązania połączenia),w polu IPsec Secret wpisujemy klucz szyfrujący transmisję (klucz będzie taki samdla wszystkich użytkowników).

/interface l2tp-server serverset authentication=mschap2 enabled=yes ipsec-secret=HasloIPSec useipsec=required

Dla tego typu tunelu na firewallu należy wprowadzić:

ACCEPT INPUT, Protocol UDP, Dst. Port 4500

ACCEPT INPUT, Protocol UDP, Dst. Port 500

ACCEPT INPUT, Protocol UDP, Dst. Port 1701

/ip firewall filter

add action=accept chain=input dst-port=4500 protocol=udp

add action=accept chain=input dst-port=500 protocol=udp

add action=accept chain=input dst-port=1701 protocol=udp

Konfiguracja klienta na przykładzie Windows 7 wygląda następująco:

– wchodzimy w centrum sieci i udostępniania– klikamy w „Skonfiguruj nowe połączenie lub nową sieć”

– połącz z miejscem pracy– użyj mojego połączenia internetowego (VPN)

– w polu Adres internetowy wpisujemy publiczny adres IP naszego routera,ustalamy nazwę połączenia, zaznaczamy „Nie łącz teraz, tylko skonfiguruj…” iklikamy dalej

– wpisujemy nazwę użytkownika i hasło zdefiniowane w PPP/Secrets

– zamykamy kreator– wchodzimy w „Zmień ustawienia karty sieciowej”

– na utworzonym połączeniu VPN klikamy w właściwości

– wybieramy zakładkę „Zabezpieczenia”

– wybieramy „Typ wirtualnej sieci prywatnej (VPN) jako”. Protokół L2TP/IPSec” a wpolu Szyfrowanie danych wybieramy Najmocniejsze szyfrowanie, w poluUwierzytelnianie zaznaczany „Zezwalaj na użycie tych protokołów” i zostawiamyzaznaczone Microsoft CHAP wersja 2

– wchodzimy w Ustawienia zaawansowane, zaznaczamy „użyj kluczawstępnego…” i wpisujemy nasz IPsec Secret zdefiniowany u ustawieniach serwerana routerze i klikamy OK

Podłączamy się do sieci VPN klikając podwójnie na utworzone połączenie i wpisując dane zdefiniowane w PPP/Secrets.

Urządzenie które podłączy się do VPN będzie miało komunikację L3 z hostami sieci lokalnej. Ruchem tym można zarządzać odpowiednimi regułami /ip firewall

UWAGA: Jeżeli planujesz uruchomić serwer VPN na routerze będącym za NAT’em (w sieci lokalnej) pomimo utworzenia prawidłowych reguł na routerze brzegowym(przekierowań portów 500,4500,1701) i konfiguracji serwera VPN stacje klienckie z systemami Windows mogą mieć problemy z połączeniem.

Rozwiązaniem jest edycjarejestru (polecenie CMD jako administrator):

REG ADD HKLM\SYSTEM\CurrentControlSet\Services\PolicyAgent /v AssumeUDPEncapsulationContextOnSendRule /t REG_DWORD /d 2

Autor: Wojciech Mańka

by dsp_dozorca | lut 5, 2019 | Sprzęt, Z życia |

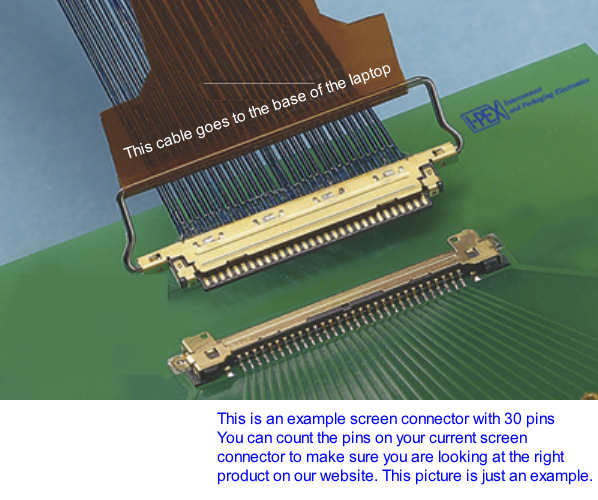

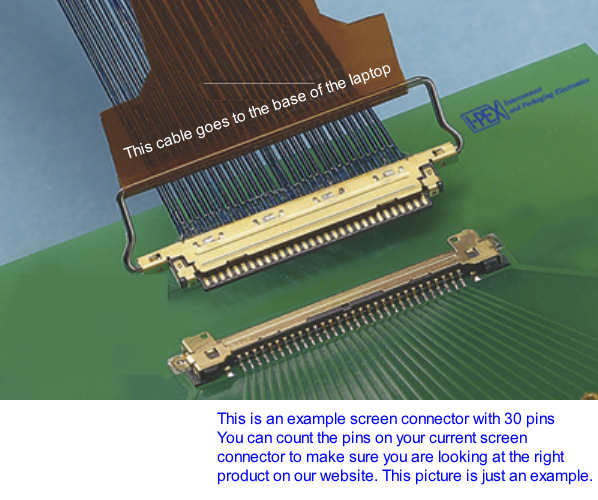

Złącze ekranu

Istnieje kilka różnych typów złącz wideo używanych w ekranach laptopów. W większości przypadków złącza nie są wymienne. Oto najczęściej spotykane typy złącz wideo, które są obecnie używane:

30-pinowy eDP

Jest używany na ekranach o rozdzielczości do 1920 x 1080. Jeśli twój laptop został wyprodukowany po 2014 roku i ma rozdzielczość ekranu do 1080p, prawdopodobnie używa tego typu złącza.

40-pinowe złącze tego samego fizycznego złącza, ale 3 różne i niekompatybilne sygnały

40-pinowe eDP Touch – używane na nowszych laptopach po roku 2015, dodatkowe pinezki na 30-pinowym złączu eDP są potrzebne do wbudowanej funkcjonalności ekranu dotykowego .

40-pinowy eDP QHD + – używany na nowszych laptopach po 2015 roku, dodatkowe szpilki na 30-pinowym złączu eDP są potrzebne dla opcji wyższej rozdzielczości, takich jak QHD (2560 x 1440), a nawet wyższy (4-kanałowy eDP).

„Ekrany LCD 40-pin eDP Touch” nie mogą być zamienione na ekrany „40-pinowe eDP QHD +”. Mimo że złącza są takie same, podłączenie ekranu „40-pinowego eDP Touch” zamiast ekranu „40-pinowego eDP QHD +” nie zapewni funkcji dotykowej, i na odwrót, podłączenie ekranu QHD zamiast 40-pinowy ekran dotykowy nie zapewni wyższej rozdzielczości.

by dsp_dozorca | gru 14, 2018 | Blog, Porady, Software, Sprzęt, Wiedza

Automatyczna naprawa za pomocą Narzędzia do naprawy systemu podczas uruchomienia

Naprawa 1

- Włóż do napędu płytę z odpowiednią wersją instalacyjną System. Rożne wersje systemu nie pomogą i naprawa BCD sie nie uda

- Uruchom ponownie komputer.

- Kiedy pojawi się napis „Press any key to boot from CD or DVD” wciśnij dowolny klawisz.

- Zatwierdzamy klawiatury i region następny ekran

- Kliknij: „Napraw komputer”

- Teraz kreator spróbuje odnaleźć zainstalowany system. Upewnij się, że jest zaznaczona pierwsza opcja – „Użyj narzędzi odzyskiwania (…)” i kliknij dalej.

- Jeżeli pojawi się okienko z zapytaniem czy chcesz przywrócić system kliknij „Anuluj”

- Pojawi się kolejne okno. Wybierz ostatnią opcję „Wiersz poleceń”

- W okienku które się pojawiło wpisz:

bootrec /fixmbr – aby naprawić uszkodzony sektor.

bootrec /fixboot – ( Odmowa dostępu )

bootrec /rebuildbcd

Powinien znaleźć zainstalowane wersja systemu Windows .Potwierdzasz naprawę klawiszem T

Naprawa MBR

bootrec.exe /fixmbr

bootsect.exe /nt60 all /force /mbr

(narzędzie znajduje się na płycie instalacyjnej w folderze x:\boot; przełącznik /force wymusza nadpisanie mbr

Te polecenia pozwalają naprawić główny rekord rozruchowy (MBR).

Naprawa boot sectora

bootrec.exe /fixboot

bootsect.exe /nt60 all /force

bootsect /nt60 C:\ (naprawa partycji c:)

bootsect /nt60 SYS (naprawa partycji systemowej)

bootsect /nt60 ALL (naprawa wszystkich partycji)

Polecenia do naprawy boot sektora partycji

Odbudowa magazynu BCD

Komenda: bootrec.exe /rebuildbcd

polecenie skanuje dysk w poszukiwaniu instalacji Windows 7 i pozwala dodać daną instalacje do magazynu BCD. Komunikat, że zidentyfikowano 0 instalacji oznacza, że nie znaleziono żadnych nowych instalacji oprócz tych, które już znajdują się na liście rozruchu.

- Włóż do napędu płytę z odpowiednią wersją instalacyjną System. Rożne wersje systemu nie pomogą i naprawa BCD sie nie uda

- Uruchom ponownie komputer.

- Kiedy pojawi się napis „Press any key to boot from CD or DVD” wciśnij dowolny klawisz.

- Zatwierdzamy klawiatury i region następny ekran

- Kliknij: „Napraw komputer”

- Teraz kreator spróbuje odnaleźć zainstalowany system. Upewnij się, że jest zaznaczona pierwsza opcja – „Użyj narzędzi odzyskiwania (…)” i kliknij dalej.

- Jeżeli pojawi się okienko z zapytaniem czy chcesz przywrócić system kliknij „Anuluj”

- Pojawi się kolejne okno. Wybierz ostatnią opcję „Wiersz poleceń”

- W okienku które się pojawiło wpisz:

bootrec /fixmbr – jeżeli chcesz zapisać główny sektor rozruchowy zgodny z Windows 7. I/lub:

bootrec /fixboot – aby naprawić uszkodzony sektor.

bootrec /rebuildbcd

Powinien znaleźć zainstalowane wersja systemu Windows .Potwierdzasz naprawę klawiszem T

LUB

AKTUALIZACJA

Ta metoda już nie działa. Microsoft wyłączył opcję backupu w systemach windows

Dlatego w katalogu \boot\zazwyczaj jest pusto

Można włączyć tworzenie backupu !!! w rejestrach

Komputer\HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manager\Configuration Manager

dodać nowa wartość Dword ( 32 bit )

EnablePeriodicBackup

zmień wartość na 1

Wpisz Bootrec.exe, a następnie naciśnij klawisz ENTER.

Opcje narzędzia Bootrec.exe

Ta procedura gwarantuje pełną odbudowę magazynu BCD. W celu jej wykonania wpisz następujące polecenia w wierszu polecenia:

bcdedit /export c:\bcdbackup (wykonujemy backup magazynu)

attrib c:\boot\bcd -h -r -s (usuwamy atrybuty)

ren c:\boot\bcd bcd.old (zmieniamy nazwę dotychczasowego magazynu)

bootrec /RebuildBcd

Link https://answers.microsoft.com/pl-pl/windows/forum/windows_xp-windows_install/przywracanie-sektora-rozruchowego-windows-7/b1a02e8a-41fe-45dd-96dd-7726ed135ec2

Windows XP

Edycja i konfigurowanie BCD

Edycja jak w XP: Zakładka Uruchamianie i odzyskiwanie we Właściwościach systemu czy MSConfig.exe, karta Rozruch.

BCDEdit.exe służy do zarządzania magazynem BCD, obsługa z Wiersza poleceń, zastępuje narzędzie Bootcfg.exe z Windows XP.

bcdedit /enum – wyświetla listę wpisów w magazynie

by dsp_dozorca | sty 24, 2017 | Blog, Sprzęt, Wiedza |

Dzięki planetcoop, teraz mamy dwa serwery publiczne BTEST MikroTik możemy przetestować, łącze

oba serwery działają BTEST MikroTik Chr.

oba są na połączeniach internetowych 10-Gig. To jednak nie oznacza, jesteś w stanie przetestować pełną 10-gig.

oto informacje:

planetcoop btest server:

Host: btest.planetcoop.com

ipv4: 50.235.23.218

ipv6: 2001:559:8062::20

user and pass: btest

traffic graph of this btest server: https://btest.planetcoop.com:10443/graphs/iface/ether1/

TomjNorthIdaho btest server:

ipv4: 207.32.195.2

user and pass: btest

traffic graph of this btest server: http://207.32.195.2/graphs/iface/ether1/

by dsp_dozorca | gru 5, 2016 | Blog, Porady, Sprzęt |

Przykład 1

/ip address

add address=192.168.0.1/24 disabled=no interface=LAN network=192.168.0.0

add address=192.168.1.2/24 disabled=no interface=WAN1 network=192.168.1.0

add address=192.168.2.2/24 disabled=no interface=WAN2 network=192.168.2.0

/ip dns

set allow-remote-requests=yes cache-max-ttl=1w cache-size=5000KiB \

max-udp-packet-size=512 servers=208.67.222.222,202.141.224.34

# Or use your ISP's DNS

/ip firewall nat

add action=masquerade chain=srcnat disabled=no out-interface=WAN1

add action=masquerade chain=srcnat disabled=no out-interface=WAN2

#### Following is ROUTE section where we will be using check-gateway function to monitor external hosts from each wan

/ip route

add dst-address=8.8.8.8 gateway=192.168.1.1 scope=10

add dst-address=221.132.112.8 gateway=192.168.2.1 scope=10

add distance=1 gateway=8.8.8.8 check-gateway=ping

add distance=2 gateway=221.132.112.8 check-gateway=ping

Przykład 2

Dual Wan Load balacing with failover mikrotik

Introduction

Let us suppose that we have two WAN links, and we want load balance the two WAN links and do a fail-over if one of the WAN links fails ( eg: traffic redirected to the link which is up ) . the problem is to monitor, whether the Internet is accessible through each of them. The problem can be everywhere.

If your VPN cannot connect – then there’s no problem, your default route with gateway=that-vpn-connection will be inactive.

If your ADSL modem is down – then check-gateway=ping is on stage, and no problem again.

But what if your modem is up, and telephone line is down? Or one of your ISP has a problem inside it, so traceroute shows only a few hops – and then stops…

Some people use NetWatch tool to monitor remote locations. Others use scripts to periodically ping remote hosts. And then disable routes or in some other way change the behaviour of routing.

But RouterOS facilities allow us to use only /ip routes to do such checking – no scripting and netwatch at all!

Implementation

Basic Setup

Let’s suppose that we have two uplinks: GW1, GW2. It can be addresses of ADSL modems , DSL modems , a satic ip and a local ip (like 192.168.1.1 and 192.168.2.1), or addresses of PPP interfaces (like pppoe-out1 and pptp-out1). Then, we have some PCC Load balancing rules in ip > firewall > mangle and in ip > routes , so all outgoing traffic is marked with ISP1 (which goes to GW1) and ISP2 (which goes to GW2) marks and using mangle PCC method the traffic will be splited to both WAN links evenly. And we want to monitor Host1 and Host2 via GW1, and Host3 and Host4 via GW2 – those may be some popular Internet websites, like Google, Yahoo, etc.

First Add ips to the interfaces : ( don’t forget to rename the interface names accordingly )

/ip address

add address=192.168.10.1/24interface=Local

add address=192.168.1.2/24 interface=WAN1

add address=192.168.2.2/24 interface=WAN2

Since some most of the ISP’s does not allow dns request’s outside of there network. it’s better to run our own dns server on mikrotik

or simply use opendns or google dns servers

/ip dns set allow-remote-requests=yes cache-max-ttl=1w cache-size=5000KiB max-udp-packet-size=512 servers=8.8.4.4,8.8.8.8

The mangle rule set for distributing the traffic evenly to both links

/ip firewall mangle

add chain=input in-interface=WAN1 action=mark-connection new-connection-mark=WAN1_mark

add chain=input in-interface=WAN2 action=mark-connection new-connection-mark=WAN2_mark

add chain=output connection-mark=WAN1_mark action=mark-routing new-routing-mark=to_ISP1

add chain=output connection-mark=WAN2_mark action=mark-routing new-routing-mark=to_ISP2

add chain=prerouting dst-address=192.168.1.0/24 action=accept in-interface=Local

add chain=prerouting dst-address=192.168.2.0/24 action=accept in-interface=Local

add chain=prerouting dst-address-type=!local in-interface=Local per-connection-classifier=both-addresses-and-ports:2/0 action=mark-connection new-connection-mark=WAN1_mark passthrough=yes

add chain=prerouting dst-address-type=!local in-interface=Local per-connection-classifier=both-addresses-and-ports:2/1 action=mark-connection new-connection-mark=WAN2_mark passthrough=yes

add chain=prerouting connection-mark=WAN1_mark in-interface=Local action=mark-routing new-routing-mark=to_ISP1

add chain=prerouting connection-mark=WAN2_mark in-interface=Local action=mark-routing new-routing-mark=to_ISP2

FAIL OVER WITH ROUTING the wan Links

For checking the remote address i am using these hosts

8.8.8.8 Google-DNS host1A

72.30.2.43 Yahoo host1B

8.8.4.4 Google-DNS host2A

199.59.148.82 Twitter host2B

first we need routes to our checking hosts:

/ip route

add dst-address=8.8.8.8 gateway=192.168.1.1 scope=10

add dst-address=72.30.2.43 gateway=192.168.1.1 scope=10

add dst-address=8.8.4.4 gateway=192.168.2.1 scope=10

add dst-address=199.59.148.82 gateway=192.168.2.1 scope=10

Następnie stwórzmy cele do „wirtualny” chmiel do wykorzystania w dalszych trasach. Używam 10.1.1.1 i 10.2.2.2 jako przykład:

/ip route

add dst-address=10.1.1.1 gateway=8.8.4.4 scope=10 target-scope=10 check-gateway=ping

add dst-address=10.1.1.1 gateway=72.30.2.43 scope=10 target-scope=10 check-gateway=ping

add dst-address=10.2.2.2 gateway=8.8.8.8 scope=10 target-scope=10 check-gateway=ping

add dst-address=10.2.2.2 gateway=199.59.148.82 scope=10 target-scope=10 check-gateway=ping

And now we may add default routes for clients:

/ip route

add distance=1 gateway=10.1.1.1 routing-mark=to_ISP1

add distance=2 gateway=10.2.2.2 routing-mark=to_ISP1

add distance=1 gateway=10.2.2.2 routing-mark=to_ISP2

add distance=2 gateway=10.1.1.1 routing-mark=to_ISP2

And masquerade both wan interfaces

/ip firewall nat

add chain=srcnat out-interface=WAN1 action=masquerade

add chain=srcnat out-interface=WAN2 action=masquerade

by dsp | gru 20, 2011 | Blog, Porady, Sprzęt, Wiedza

Podstawowym parametrem jest nazwa użytkownika i hasło do połączenia z Internetem. Dane te otrzymałeś podczas rejestracji usługi.

Pozostałe dane niezbędne do ustanowienia połączenia to:

Annex A

protokół PPPoA (jeżeli modem nie połączy się, to spróbuj przełączyć na PPPoE)

enkapsulacja: VC multiplexing (VCmux)

autentykacja PAP lub CHAP

VPI: 0

VCI: 35

W niektórych przypadkach (w zależności od typu modemu) konieczne będzie również wprowadzenie parametrów:

DSL Modulation: G.dmt lub Multimode (dla opcji 10 i 20Mbit/s wybierz ADSL2+)

MTU: 1492 lub Auto

DNS: pobierane atomatycznie lub jeden z tych:

podstawowy: 194.204.159.1

alternatywny: 194.204.152.34

host: dns.tpsa.pl

Uwaga! Niektóre modemy (routery) mają możliwość ustawiania MTU na interfejsie ethernet (eth0) i tam wartość powinna wynosić 1500.

Poniżej przykład podłączenia modemu do linii telefonicznej i komputera (przy pomocy przewodu ethernet):